Entre piratages et campagnes de désinformation, la guerre se mène aussi en ligne. À défaut d’avoir une cyber-défense européenne, les Etats commencent timidement à coopérer pour résister aux menaces en constante évolution.

C’est un serpent de mer que la présidente de la Commission européenne voudrait voir sortir des eaux troubles. Tout juste confirmée à son poste, Ursula Von der Leyen prône une « Union européenne de la défense » alors que la guerre contre l'Ukraine, aux frontières de l'Europe, réactive les tensions. Lors de son discours d’investiture ce 18 juillet 2024, l’Allemande de 65 ans s’est montrée particulièrement grave. « La sécurité ne se limite pas aux menaces extérieures. Les cybermenaces et les menaces hybrides s'amplifient ». Ces dernières années, ces opérations qui déstabilisent la société, comme une cyberattaque ou une campagne de désinformation, ont explosé dans les démocraties, notamment dans l’UE.

En avril 2024, une commune française en a fait les frais, comme on peut le lire dans le dernier rapport, daté du 28 novembre 2024, de l'ANSSI, l’agence de sécurité des systèmes d’information du pays. À l’aide d’un « rançongiciel », les pirates ont bloqué l'accès aux données du service de gestion de l’eau jusqu'à l’envoi d’argent. Si, cette fois-ci, seules la facturation et la supervision de la distribution de l'eau ont été touchées, les piratages informatiques peuvent être parfois beaucoup plus agressifs contre les populations. En Floride en 2021, un hacker avait réussi à prendre le contrôle du système pour modifier la teneur en soude caustique dans le réseau d’eau potable. S’il n’avait pas été arrêté à temps, cet acte aurait pu faire des victimes.

De tels procédés sont utilisés par la Russie dans sa guerre contre l’Ukraine depuis 2022 et dans les pays voisins. En Estonie, on observe que le nombre d'attaques de déni de service (DoS), – qui consistent à multiplier les connexions sur un système pour le paralyser – a augmenté de 60 % entre 2022 et 2023. « Nous avons assisté à une intensification des piratages à motivation politique, liés aux tensions géopolitiques et aux conflits en cours. Par exemple, notre soutien à l'Ukraine a fait de nous une cible pour les hacktivistes du Kremlin, analyse Gert Auväärt, directeur général adjoint de l'Autorité estonienne du système d'information (RIA). On découvre en permanence de nouvelles vulnérabilités et les outils techniques pour les détecter et les exploiter s'améliorent. »

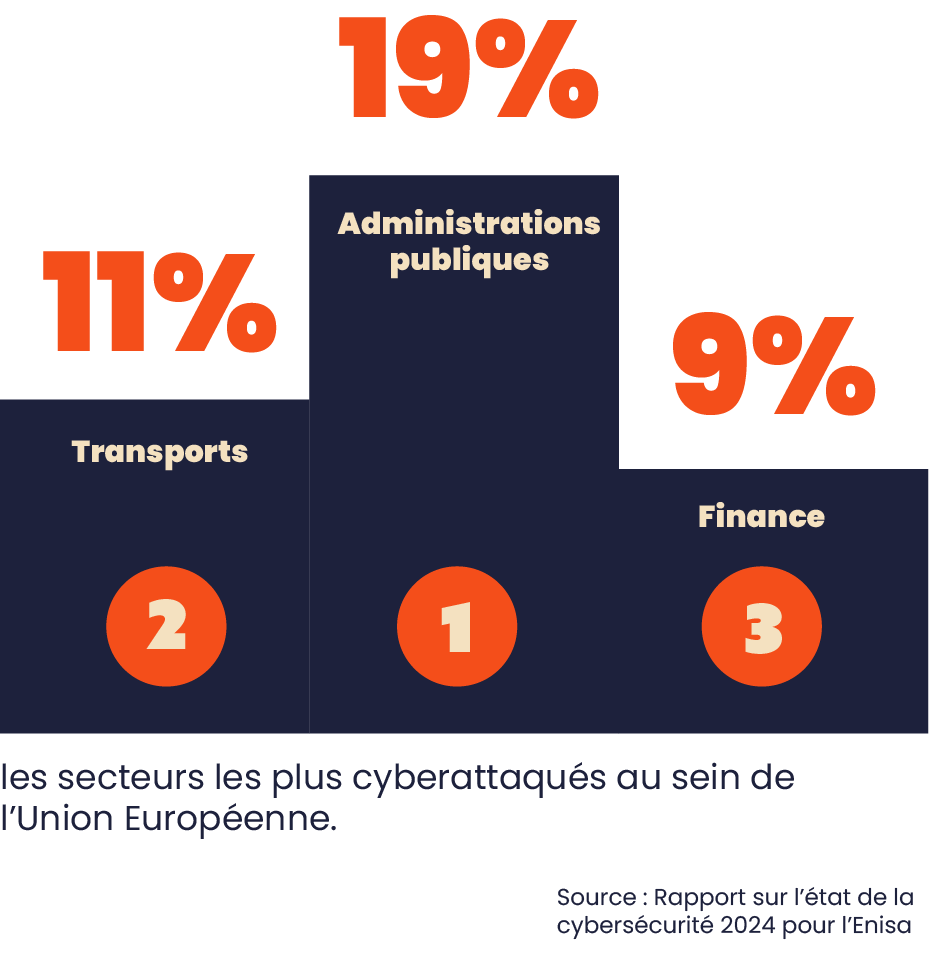

Détecter les menaces, c'est la mission de l'Enisa depuis 2004. Basée à Athènes en Grèce, l'agence européenne pour la cybersécurité a elle aussi constaté une « augmentation significative » des piratages informatiques en Europe entre fin 2023 et début 2024.

L'Enisa ne possède pas de capacités de réponse en cas de cyberattaque contrairement au Centre européen de lutte contre la cybercriminalité. Depuis 2013, ce dernier s'est installé aux Pays-Bas dans les locaux d'Europol, l’agence européenne de coordination des polices nationales. Les agents sont chargés de lutter contre le crime perpétré en ligne, la pédocriminalité et la fraude financière.

En février 2024, Europol a par exemple piloté l’opération Cronos, qui mobilisait plusieurs pays européens – dont la France, la Pologne et l’Allemagne – pour démanteler le groupe de hackeurs Lock Bit, auteur d’attaques au rançongiciel partout dans le monde. Une première réussite dans la lutte contre la cybercriminalité.

Si la plupart des pirates sont guidés par l'appât du gain, les États ont eux investi le cyberespace à des fins de renseignement. C’est ce que raconte Martin Untersinger, journaliste au Monde, dans son ouvrage Espionner, mentir, détruire : Comment le cyberespace est devenu un champ de bataille. « Les attaques les plus dangereuses sont menées par des États, et même les menaces crapuleuses sont souvent des menaces étatiques. Elles sont dirigées par des groupes dont la proximité avec les États, comme la Russie, est avérée, analyse le journaliste. On est alors dans un rapport d’espionnage et de contre-espionnage. » La proximité entre renseignement et cybersécurité, même au sein de l'UE, provoque une réticence des États membres à transférer la gestion de leur défense et à partager leurs informations avec leurs voisins.

Faute de pouvoir disposer d’une cyber armée européenne, l'UE préfère miser sur la coordination des capacités nationales des pays. C'est d'ailleurs l'un des objectifs du règlement européen sur la « cyber solidarité » adopté le 2 décembre 2024 par les gouvernements des 27, réunis au sein du Conseil de l’Union européenne. Il s'agit de créer un « système d'alerte de sécurité » afin de mieux préparer les secteurs stratégiques comme la finance, l'énergie et le soin, aux potentielles attaques. Il est également prévu de mettre en place une « réserve », c'est-à-dire une liste d'experts en cybersécurité prêts à intervenir à la demande d'un État membre, ou d'institutions de l'UE pour « contenir le feu » d’une cyberattaque. Une mesure visant à remédier aux inégalités de capacités de réponse aux piratages entre les divers pays.

Car si des États sont moins avancés, selon Arnault Barichella, chercheur associé en cybersécurité à l'institut Jacques Delors, « certains pays comme la France, l'Allemagne ou l'Estonie ont mis en place des mesures ambitieuses au cours des dernières années ». La France s’est par exemple dotée dès 2009 d’une agence nationale spécialisée dans la cybersécurité : l’ANSSI. Connus comme les « cyber pompiers » français, ses agents interviennent lors d’une cyberattaque pour l’arrêter mais aussi pour identifier les pirates.

L’hexagone est considéré comme étant en pointe sur ce qui touche aux menaces numériques en général. En 2021, le gouvernement crée la Viginum, un bureau dédié à l'observation des ingérences étrangères, qui produit des rapports sur les campagnes de désinformation venues d’acteurs étrangers. « À sa création, l'agence était unique à travers le monde. Et depuis qu'il existe, notamment cette dernière année, nous avons été très sollicités par des partenaires étrangers, plutôt européens », explique Claire Benoit, la cheffe du bureau de coordination et stratégie de la Viginum. La Suède s'est ainsi munie d'un service analogue en 2022.

Sauf qu’un tel organe peut poser question…Quand tombe-t-on dans la censure ou la propagande ? Qu'est-ce-qui est du domaine de la liberté d'expression ? La lutte contre la désinformation reste un sujet sensible et complexe. « On ne travaille pas sur la menace informationnelle domestique [ ndlr : qui provient de France ], on considère que c'est du débat d'opinion publique, souligne Claire Benoit. Cela relève de la liberté d'expression, il y a des acteurs qui sont là pour rétablir les faits, comme les journalistes. Nous on s'intéresse aux acteurs étrangers qui cherchent à s'insérer dans le débat public francophone, sans assumer qui ils sont. »

Ainsi, mercredi 18 décembre 2024, le ministre des Affaires étrangères démissionnaire, Jean-Noël Barrot a dénoncé des tentatives de la Russie de manipuler des influenceurs européens, appelant « les créateurs de contenus comme leurs abonnés, à la plus grande vigilance sur ces menaces qui pèsent sur notre débat public ». Une déclaration qui fait particulièrement écho au cas récent de la Roumanie…

À l'occasion de ses élections présidentielles en décembre 2024, le pays a été la cible d’une vaste opération d'influence pro-russe sur les réseaux sociaux qui visait à inciter la population à voter pour le candidat d'extrême-droite, Calin Georgescu. Selon les premières conclusions des autorités roumaines, des influenceurs auraient été payés pour publier des vidéos sur Tiktok invitant les jeunes à voter, avec dans la description, des hashtags renvoyant vers le candidat pro-russe. Les images étaient ensuite commentées par une vague de personnes faisant les louanges de Calin Georgescu. Le candidat est finalement arrivé en tête au premier tour des élections. Les liens directs entre cette campagne de désinformation et les conséquences ne sont pas encore avérés. Toutefois, la situation a conduit la Cour constitutionnelle de Roumanie à invalider les résultats du premier tour, allant jusqu'à l’annulation des élections. Le 17 décembre 2024, l'UE a annoncé avoir ouvert une enquête contre le réseau social chinois, au nom du Digital Service Act. Un règlement, daté de 2022, qui lui permet enfin de se faire entendre.

« On a été contraints de fermer les urgences »

Dans la nuit du 10 au 11 février 2024, le centre hospitalier d’Armentières (CHA), au nord de Lille, a été victime d’un piratage informatique. En France entre 2022 et 2023, trente hôpitaux ont fait l’objet d’une cyberattaque au rançongiciel selon un rapport de l’ANSSI publié en novembre 2024. Joris Lannoy, le directeur adjoint du CHA revient sur un piratage qui a conduit à fermer les urgences 48 heures et coûté 2 millions d’euros.

Début 2024, vous avez été victime d’une cyberattaque au rançongiciel, que s’est-il passé ?

Le 11 février précisément à 1h17, les imprimantes se mettent à cracher du papier avec un message de menace en anglais, indiquant que nos données sont cryptées et qu'elles seront publiées prochainement. Quand on ouvre les ordinateurs, les fichiers qu’on avait l’habitude de voir arborent un code assez bizarre pour le commun des mortels. À 2h l’astreinte informatique est prévenue et vers 4h du matin, on pose le diagnostic que l’établissement est victime d’une cyberattaque. À ce moment, on estime que tout le système est potentiellement vérolé.

Certaines grandes entreprises payent les rançons dans de telles situations, comment avez-vous réagi ?

On est régulièrement attaqués. En tant qu’entité publique, la loi nous interdit de payer. Cela évite de donner du crédit aux pirates et surtout ça évite le côté inflationniste.

Dans de précédentes cyberattaques d’établissements hospitaliers comme celle du Centre hospitalier de Versailles fin 2022, le personnel médical a dû reprendre papier et crayons pour suivre les dossiers médicaux des patients. Pour vous, quelles ont été les conséquences ?

Dans chaque service, il y a des ordinateurs qui sont capables de sortir des versions antérieures des données médicales des patients. Mais on n’a plus aucun moyen d’être connecté avec le SMUR, (les services d’urgences) ou les pompiers pour avoir des informations sur les personnes. Et dans les premières heures, nous n’avions plus de radiologie, plus de bilan sanguin... Il nous fallait donc éviter toute nouvelle arrivée de patients pour lesquels on aurait aucune antériorité médicale. On a donc été contraints de fermer les urgences.

Ce n'est pas un défi qu’on voulait se donner mais nous n’avons fermé que 48h les urgences. Dans un territoire comme celui d’Armentières, il était difficile pour les collègues des établissements proches de prendre en charge la suractivité. À aucun moment des patients n'ont été mis en danger. Ça a forcé les médecins, infirmières et kinés à redoubler de vigilance.

Propos recueillis par Adèle Pétret

Mélissa Le Roy et Adèle Pétret